Users Guide

Table Of Contents

- 适用于 PowerEdge M1000e 的 Dell Chassis Management Controller 6.10 版 用户指南

- 概览

- 安装和设置 CMC

- 登录 CMC

- 更新固件

- 下载 CMC 固件

- 签名的 CMC 固件映像

- 查看当前安装的固件版本

- 更新 CMC 固件

- 更新 iKVM 固件

- 更新 IOM 基础结构设备固件

- 使用 Web 界面更新服务器 iDRAC 固件

- 使用 RACADM 更新服务器 iDRAC 固件

- 更新服务器组件固件

- 使用 CMC 恢复 iDRAC 固件

- 查看机箱信息和监测机箱与组件运行状况

- 配置 CMC

- 配置服务器

- 配置插槽名称

- 配置 iDRAC 网络设置

- 配置 iDRAC VLAN 标签设置

- 设置第一引导设备

- 配置服务器 FlexAddress

- 配置远程文件共享

- 使用服务器配置复制功能配置配置文件设置

- 配置 CMC 以发送警报

- 配置用户帐户和权限

- 配置 CMC 进行单点登录或智能卡登录

- 配置 CMC 以使用命令行控制台

- 使用 FlexAddress 和 FlexAdress Plus 卡

- 管理输入输出结构

- 配置和使用 iKVM

- 管理和监测电源

- 故障排除和恢复

- 使用 LCD 面板界面

- 常见问题

- 使用案例场景

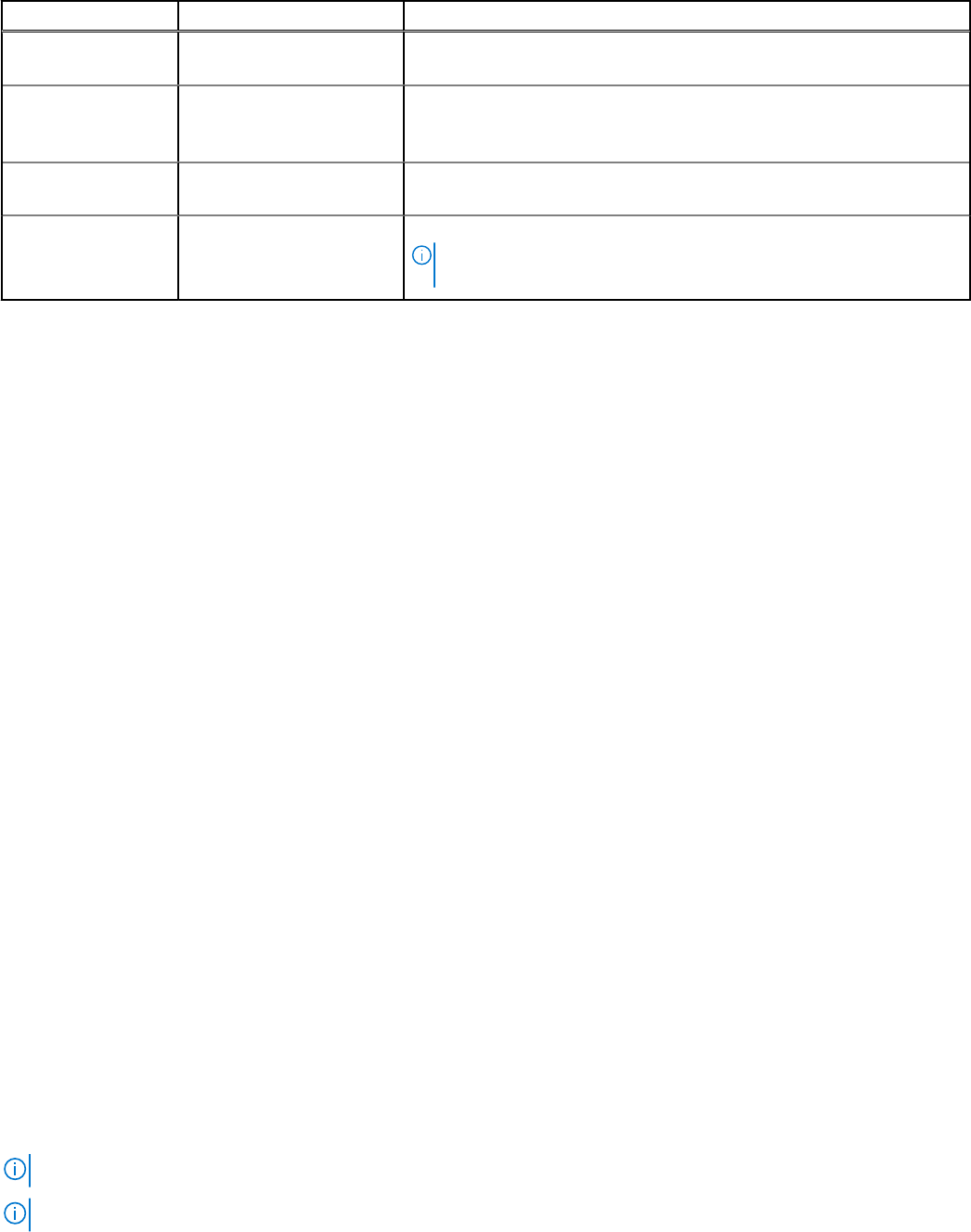

表. 17: 登录和证书类型

登录类型 证书类型 获取方法

使用 Active Directory

的单点登录

可信 CA 证书 生成 CSR 并从证书颁发机构获取签名。

以 Active Directory 用

户身份进行智能卡登

录

● 用户证书

● 可信 CA 证书

● 用户证书 - 使用智能卡供应商提供的卡管理软件将智能卡用户证书导出

为基于 64 位编码的文件。

● 可信 CA 证书 - 此证书由 CA 颁发。

Active Directory 用户

登录

可信 CA 证书 此证书由 CA 颁发。

本地用户登录

SSL 证书 生成 CSR 并从可信 CA 获取签名。

注: CMC 出厂时带有默认的自签名 SSL 服务器证书。CMC Web 服务器

和虚拟控制台使用此证书。

相关概念

安全套接字层服务器证书 页面上的 80

安全套接字层服务器证书

CMC 包含一个 Web 服务器,该服务器配置为使用业界 标准安全套接字层 (SSL) 安全保护协议在 Internet 上传输加密数据。基于公

共密钥和私人密钥加密技术构建的 SSL 是一项普遍认可的技术,用于在客户端和服务器之间提供经过验证和加密的通信,以防止网

络上的窃听现象。

SSL 允许启用 SSL 的系统执行以下任务:

● 向启用 SSL 的客户端验证自身。

● 允许客户端向服务器验证自身。

● 允许两个系统建立加密连接。

此加密过程可提供高级别数据保护。CMC 采用 128 位 SSL 加密标准,这是北美常用的 Internet 浏览器最安全的加密形式。

CMC Web 服务器包括 Dell 自签字的 SSL 数字认证 (Server ID)。要确保 Internet 上的高安全性,请向 CMC 提交生成新证书签名的请

求 (CSR) 来替换 Web 服务器 SSL 证书。

在引导时如果发生以下情况,将生成新的自签名证书:

● 自定义证书不存在

● 自签名证书不存在

● 自签名证书已损坏

● 自签名证书已过期(在 30 天窗口期内)

自签名证书显示通用名称 <cmcname.domain-name>,其中 cmcname 是 CMC 的主机名,domain-name 是域名。如果域名不可用,它

仅显示部分限定域名 (PQDN),这是 CMC 的主机名。

证书签名请求

证书签名请求 (CSR) 是对证书颁发机构(在 Web 界面中称为 CA)发出的安全服务器证书数字请求。安全服务器证书确保远程系统

的身份并确保与远程系统交换的信息无法由他人查看或更改。要确保 CMC 的安全性,强烈建议生成 CSR、将 CSR 提交给证书机构

并上传证书颁发机构返回的证书。

证书颁发机构是 IT 行业公认的业务实体,可满足高标准的可靠性审查、识别和其他重要安全标准。例如,Thwate 和 VeriSign 均为

CA。证书颁发机构接收 CSR 之后将审查并验证 CSR 包含的信息。如果申请人符合证书颁发机构的安全性标准,证书颁发机构会向

申请人签发证书,该证书可唯一识别申请人通过网络或 Internet 开展交易。

证书颁发机构批准 CSR 并发送证书后,必须将证书上传到 CMC 固件。存储在 CMC 固件中的 CSR 信息必须与证书中包含的信息匹

配。

注: 要为 CMC 配置 SSL 设置,必须具备机箱配置管理员权限。

注: 您上载的任何服务器证书必须为当期(未过期)并且由证书颁发机构签发。

80 配置 CMC