Operation Manual

Table Of Contents

- Acronis Backup and Security 2010

- Inhaltsverzeichnis

- Vorwort

- Installation und Deinstallation

- Erste Schritte

- 6. Übersicht

- 7. Alle beheben

- 8. Konfigurieren der Grundeinstellungen

- 9. Verlauf und Ereignisse

- 10. Assistent

- Standard-Ansicht

- Profi Modus

- 16. Oberfläche

- 17. Antivirus

- 17.1. Echtzeitschutz

- 17.2. Prüfvorgang

- 17.3. Vom Prüfvorgang ausgeschlossene Objekte

- 17.4. Quarantäne

- 18. AntiSpam

- 19. Kindersicherung

- 20. Privatsphärekontrolle

- 20.1. Status der Privatsphärekontrolle

- 20.2. Antispyware/Identitätskontrolle

- 20.3. Registrierung prüfen

- 20.4. Cookie-Kontrolle

- 20.5. Skript-Kontrolle

- 21. Firewall

- 22. Schwachstellen

- 23. Verschlüsseln

- 24. Spiele-/Laptop-Modus

- 25. Heimnetzwerk

- 26. Aktualisierung

- Integration in Windows und Third-Party Software

- 27. Integration in das Windows Kontextmenu

- 28. Integration in Web-Browser

- 29. Integration in Instant Messenger Programme

- 30. Integration in Mail Clients

- 30.1. Konfigurationsassistent

- 30.1.1. Schritt 1/6 - Einführung

- 30.1.2. Schritt 2/6 - Ausfüllen der Freundes-Liste

- 30.1.3. Schritt 3/6 - Bayesianische Daten löschen

- 30.1.4. Schritt 4/6 -Trainieren des Bayesian-Filters mit legitimen E-Mails

- 30.1.5. Schritt 5/6 - Trainieren des Bayesian-Filters mit Spam-Mails

- 30.1.6. Schritt 6/6 - Assistent abgeschlossen

- 30.2. Antispam Symbolleiste

- 30.1. Konfigurationsassistent

- Wie man

- Fehlediagnose und Problemlösung

- 33. Problemlösung

- 33.1. Installationsprobleme

- 33.2. Acronis Backup and Security 2010 Dienste antworten nicht

- 33.3. Datei und Druckerfreigabe im Wi-Fi (Drathlos) Netzwerk funktioniert nicht.

- 33.4. Antispamfilter funkioniert nicht richtig

- 33.5. Entfernen von Acronis Backup and Security 2010 fehlgeschlagen

- 34. Support

- 33. Problemlösung

- Glossar

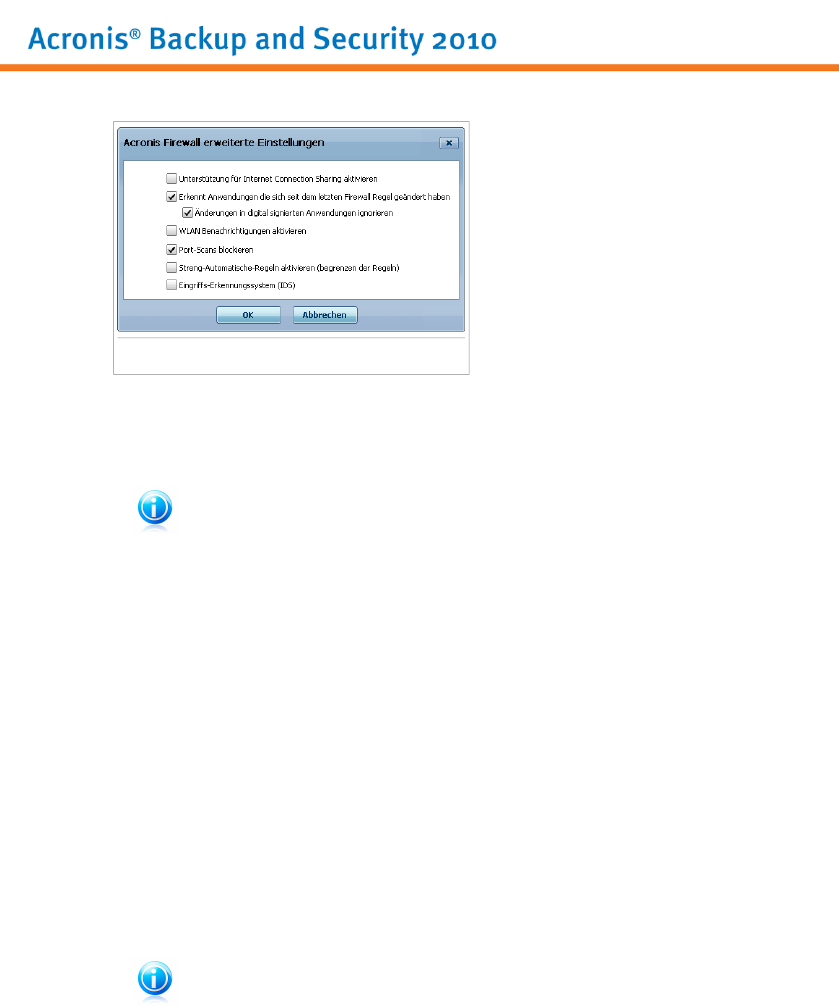

Eweiterte Firewall Einstellungen

Die folgenden Optionen sind verfügbar:

● Unterstützung für Internet Connection Sharing aktivieren - Erlaubt die

Unterstützung von Internet Connection Sharing (ICS).

Anmerkung

Diese Option erlaubt nicht automatisch ICS auf Ihrem System sondern erlaubt diese

Art von Verbindung nur, wenn Sie es von Ihrem Betriebssystem aus freigeben.

Internet Connection Sharing (ICS) erlaubt es Anwendern in lokalen Netzwerken

von ihrem Computer aus auf das Internet zuzugreifen. Dies ist sinnvoll wenn Sie

eine spezielle/bestimmte Internet Verbindung(z.B. Drahtlose Anbindung) nutzen

und diese mit anderen Mitgliedern im Netzwerk teilen wollen.

Das Teilen von Internet Verbindungen mit anderen Mitgliedern im lokalen Netzwerk

für zu einem höheren Ressourcen Verbrauch und birgt gewisse Risiken. Es belegt

zudem einige Ihrer Ports (solche die von den Mitgliedern geöffnet werden, die die

Internet Verbindung nutzen).

● Finde Anwendungen die sich seit dem Erstellen der Firewall-Regel

verändert haben - prüft jede Anwendung die versucht eine Verbindung zum

Internet herzustellen, um zu erkennen ob sich bei dieser seit dem Hinzufügen der

Regel, die den Zugriff überwacht, etwas verändert hat. Falls sich etwas verändert

hat, wird eine Warnung Sie auffordern den Zugriff zu erlauben oder zu blockieren.

Normalerweise werden Anwendungen durch Updates verändert, es kann aber

auch sein das eine Anwendung durch einen Schädling verändert wird um Ihren

Computer zu infizieren.

Anmerkung

Wir empfehlen Ihnen die Option aktiviert zu lassen und nur Anwendungen Zugriff

zu gewähren bei welchen Sie erwarten das diese Zugriff zum Internet benötigen.

Firewall

215